ログファイルのログソース構成

最終更新日: 13 年 2023 月 XNUMX 日免責事項: LogSource LM LogicModule は現在オープン ベータ版です。

LogSource は、LM ログを有効にし、ログ データの収集と転送を構成するのに役立つテンプレートを提供する LogicModule です。 LogSource には、どのログを取得するか、どこで取得するか、およびどのフィールドを解析対象として考慮する必要があるかに関する詳細が含まれています。 LogSource は、ログ データの一般的なソースに使用できます。

要件

ログ ファイル LogSource タイプでは、 LM OpenTelemetry コレクター (LM OTEL Collector) を使用して、計測されたアプリケーションから LM プラットフォームにトレースを転送します。 詳細については、を参照してください。 LogicMonitor用OpenTelemetryコレクターの概要.

設定オプション

以下に、 ログファイル ログソースのタイプ。 LogSource を追加する方法の一般的な情報については、を参照してください。 LogSource の構成.

基本情報

ログ ファイルのパス名を XML 形式で指定します。 ログ ファイルのパス フィールド (必須)。

フィルタを含める

フィルタを追加して、アプリケーションなどの特定のタイプのリソースを含めることができます。 フィルター条件に一致する出力は、ログ取り込みプロセスに転送されます。

利用可能なパラメータ

| Attributes | 比較演算子 | 値の例 |

| メッセージ | RegexMatch、RegexNotMatch。 | 正規表現 |

ログフィールド

ログフィールド (タグ) を構成して、ログとともに追加のメタデータを送信できます。

利用可能なパラメータ

| 方法 | 主な例 | 値の例 | 説明 |

| 静的 | "お客様" | 「顧客_XYZ」 | |

| ダイナミック(REGEX) | "ホスト" | 「ホスト=*」 | クエリはメッセージ フィールドで実行されます。 |

| LM プロパティ(トークン) | "端末" | 「##system.deviceId##」 |

例

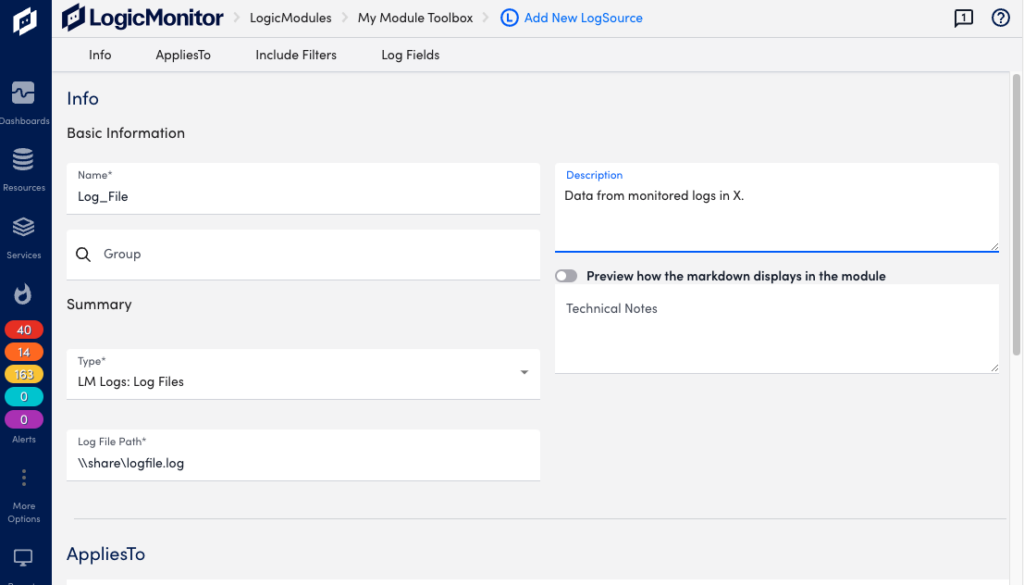

LogSource のログ ファイル タイプの構成例。

基本情報

- お名前: ログファイル

- 説明: X で監視されているログのデータ。

- タイプ: LM ログ: ログ ファイル

- グループ: ログファイル

- ログ ファイルのパス: \\share\logfile.log