NetScanの作成

最終更新日: 01 年 2024 月 XNUMX 日NetScanは、LogicMonitorコレクターがネットワーク内のデバイスを定期的に検索して自動的に検出するプロセスです。 NetScansは、LogicMonitorアカウントへのデバイスの追加を合理化し、環境全体が適切に監視されるようにします。

NetScanを設定するときに、基本的なNetScanまたは高度なNetScanを作成できます。 基本的なNetScanは簡素化されており、初期セットアップ時および新規ユーザーによる使用を目的としています。 高度なNetScanには、より多くのオプションがあり、デバイスを検出するための追加の方法をサポートしています。

基本的なNetScanの作成

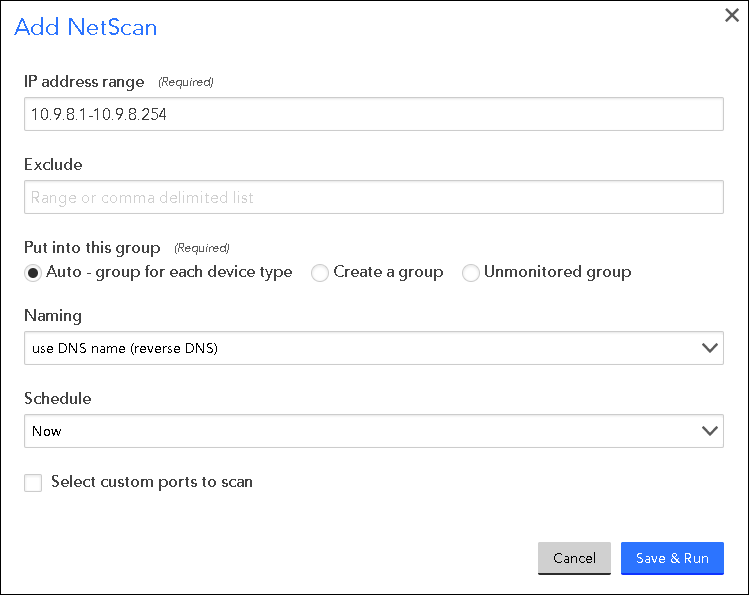

基本的なNetScanを作成するには、 設定| NetScans | 追加| 基本的なNetScan。 次に示す(そして説明する)ように、基本的なNetScanを作成するために確立する必要のあるいくつかの設定があります。

IPアドレス範囲

IPアドレス範囲 フィールドに、IPアドレスの範囲を入力します。 このフィールドで受け入れられる構文は次のとおりです。

- このようなハイフンでつながれた範囲:10.9.8.2-10.9.8.240

- 次のようなCIDR表記:192.168.1.0/24(つまり、192.168.1.1から192.168.1.254)

- このようなコンマ区切りリスト:10.9.8.4、10.9.8.8

- 次のようにコンマで区切られた混合物:10.9.8.2、10.9.7.2-10.9.7.22、10.9.6.0 / 24

除外する

必要に応じて、 除外する 除外するIPアドレスの範囲および/またはコンマ区切りのリストを指定するフィールド。

このグループに入れる

LogicMonitorで、このNetScanを使用して検出したデバイス(デバイスツリー内)をグループ化する方法を選択します。 検出されたデバイスを指定されたグループに自動割り当てるには、次のXNUMXつのオプションがあります。

- 自動–デバイスタイプごとにグループ化します。 新規ユーザーに推奨されるこのオプションを使用すると、Windows、Linux、VMware、Hyper-V、ネットワーク、SQLデータベース、その他、NetApp、およびEMCのタイプに基づいてデバイスを動的にグループ化できます。 これらの動的グループは、AppliesToスクリプトを使用します。 で説明したように AppliesToスクリプティングの概要、必要に応じてこれらのスクリプトステートメントを変更できます。 グループ化プロセスは、デフォルトの動的グループを含むタイプ別デバイスの親リソースグループに関連付けられています。 これらのグループを削除した場合、このオプションを選択すると復元されます。

- グループを作成します。 このオプションでは、新しいデバイスグループを作成するように求められます。 このNetScanを介して検出されたすべてのデバイスは、プロパティに関係なく、このグループに配置されます。

- 監視されていないグループ。 このオプションは、検出されたすべてのデバイスを「監視されていないデバイス」グループに配置します。 デバイスツリーとの両方から利用可能 設定| 監視されていないデバイス、このグループは、監視に追加するデバイスを決定できる保持領域として機能します。

注: ここで選択したデバイスグループオプションに加えて、LogicMonitorは、新しく検出されたデバイスを、以前に作成された動的デバイスグループに一致基準で自動的に配置します。 デバイスを動的グループに手動で追加することはできず、自動割り当て基準を満たさなくなると自動的に削除されます。 動的デバイスグループの詳細については、を参照してください。 デバイスグループの概要.

命名

ノーザンダイバー社の 命名 フィールドのドロップダウンメニューで、DNS解決を使用するDNS名(逆引きDNS)を使用して検出されたデバイスに名前を付けるか、IPアドレスを選択できます。 前者を選択した場合、最良の結果を得るには、NetScanを開始する前にDNSがクリーンで正確であることを確認してください。

スケジュール

基本的なNetScanの場合、スケジューリングは大幅に簡素化されます。 「今すぐ」を選択して手動で1回実行するか、「今すぐ毎日午前XNUMX時に」を選択して毎日のスケジュールを設定します。 より洗練されたスケジュールが必要な場合は、高度なNetScanを作成する必要があります。

コレクターグループ

オプションで、ここでコレクターグループを選択すると、次のフィールドが、選択したコレクターグループ内のコレクターのみにフィルターされます。

コレクタ

NetScanを実行するコレクターを選択します。

注: NetScanの結果は、MACアドレスルックアップに基づいてネットワークインターフェイスの製造元を示すことができます。 この機能には、コレクター25.3xx以降のインストール時にオプションとして使用できるNPCAPが必要です。または、別途入手して、既存のコレクターと一緒にインストールすることもできます。

スキャンするカスタムポートを選択します

チェック スキャンするカスタムポートを選択します ポートのグローバルデフォルトリストを変更する場合のオプション。 多くの場合、開いているTCPポートがわかっていると、それがどのタイプのデバイスであるかを判断するのに役立ちます(たとえば、Windowsでは通常ポート135と3389が開いていますが、Linuxでは開いていません。

高度なNetScanの作成

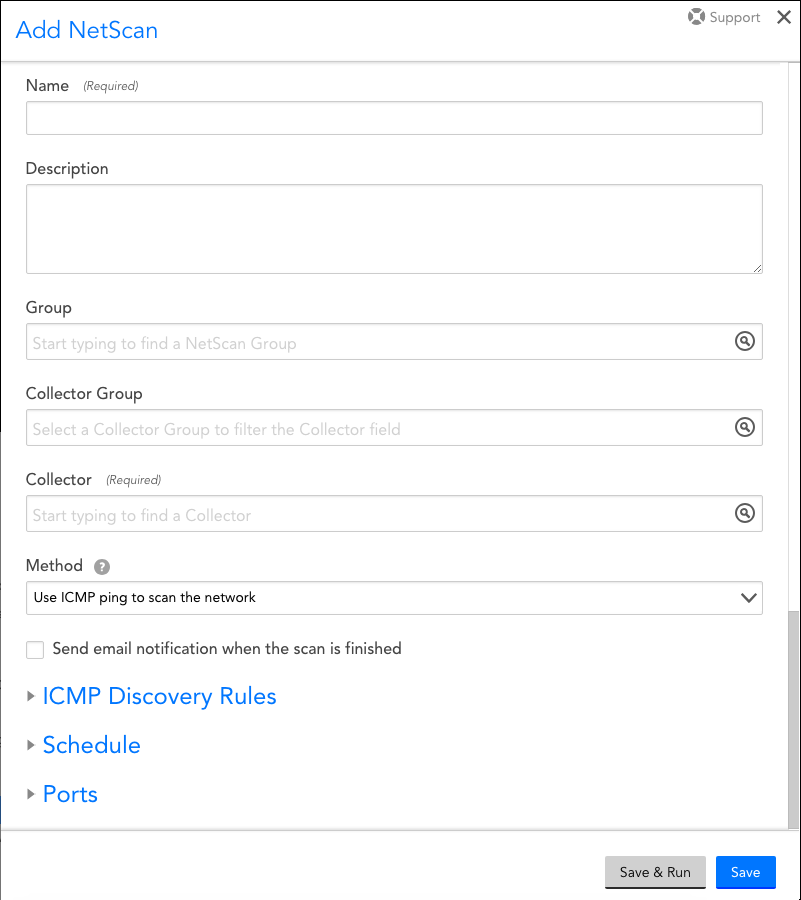

高度なNetScanを作成するには、 設定| NetScans | 追加| 高度なNetScan。 次に示す(そして説明する)ように、高度なNetScanを作成するために確立する必要のあるいくつかの設定があります。

名前

NetScanの一意の名前をに入力します 名前 フィールド。 検索機能はこのフィールドを使用します。

説明

説明 NetScanの目的と幅を簡単に説明するフィールド

グループ

ノーザンダイバー社の グループ フィールドのドロップダウンメニューで、新しいNetScanをメンバーにするNetScanグループを指定します。 既存のNetScanグループのリストからグループを選択するか、「新しいポリシーグループの追加」を選択してNetScanグループをその場で作成できます。 あなたが去るなら グループ フィールドが空白の場合、LogicMonitorは自動的に「@default」グループに分類します。

注: ここで選択したグループは、検出されたデバイスがデバイスツリーで割り当てられるデバイスグループには影響しません。 デバイスグループは、監視に含めるまたは除外する検出済みデバイスを確立するときに、このダイアログのさらに下で決定されます。

コレクターグループ

オプションで、ここでコレクターグループを選択すると、次のフィールドが、選択したコレクターグループ内のコレクターのみにフィルターされます。

コレクタ

NetScanを実行するコレクターを選択します。

方法

ノーザンダイバー社の 方法 フィールドのドロップダウンメニューで、高度なNetScanで使用する検出方法を選択します。 利用可能なXNUMXつの方法があります。

- ICMPping。 インターネット制御メッセージプロトコル(ICMP)メソッドは、指定されたIP範囲内のすべてのIPアドレスをスキャンしてping応答を探します。

- AWS(EC2)。 このメソッドは、AWS認証情報に基づいてEC2インスタンスを検出します。

- スクリプト/ CSV。 このメソッドは、スクリプトの出力またはコンマ区切りの値ファイルの内容を使用してデバイスを追加します。

選択すると、上記の各メソッドには、動的に表示される固有の構成があります。 これらの独自の構成については、最終的に説明します ICMP、AWS、およびスクリプト/ CSVディスカバリーメソッドに必要な固有の構成 このサポート記事のセクション。

スキャンが終了したら電子メール通知を送信します

現在地に最も近い スキャンが終了したら電子メール通知を送信します NetScanが終了したときに誰かにアラートを送信したい場合のオプション。 このオプションを選択すると、別のフィールドが表示され、XNUMXつ以上の受信者の電子メールアドレスを入力できます。

重複するIPアドレスを除外する

で利用可能なオプションのXNUMXつを使用する 重複するIPアドレスを除外する ドロップダウンメニューでは、重複するIPアドレスを広くまたはより狭く除外できます。

- 監視対象のデバイスと一致します。 このオプションは、ポータルですでに監視されているデバイスと同じIPアドレスを持つ検出されたデバイスを監視から自動的に除外します。

- このNetScanによってすでに検出されたマッチングデバイス。 このオプションは、この特定のNetScanを介してすでに監視に移行されている検出済みデバイスを除外します。

- これらのデバイスグループ内の一致するデバイス… このオプションは、特定のデバイスグループのメンバーであるデバイスと同じIPアドレスを持つ検出されたデバイスを除外します。 このオプションを選択すると、追加のフィールドが表示され、XNUMXつ以上のデバイスグループを指定できます。

- これらのコレクターに現在割り当てられているマッチングデバイス… このオプションは、特定のコレクターに割り当てられているデバイスと同じIPアドレスを持つ検出されたデバイスを除外します。 このオプションを選択すると、追加のフィールドが表示され、XNUMXつ以上のコレクターを指定できます。

検出されたデバイスの名前を変更する

ICMPまたはAWSディスカバリー方式のいずれかを採用するNetScanの場合、オプションで、LogicMonitorのデフォルトのDNSネーミング以外の(またはそれに加えて)命名規則を使用して、ディスカバリーされたデバイスに名前を付けることを選択できます。 これを実現するために、テキストとトークンの組み合わせを使用できます。 次のトークンがサポートされています。

- ##IPアドレス##。 デバイスのIPアドレス。

- ##システム名##。 デバイスがSNMPに応答する場合にsysNameOIDによって提供されるシステム名。 これには、 デバイスグループから資格情報を継承する or このスキャンにカスタム資格情報を使用する NetScan中にSYSTEMNAMEを取得するために、オプションが設定されています。

- ## REVERSEDNS ##。 逆引きDNS解決によって提供されるDNS名(これがデフォルトです)。

テキストとトークンを組み合わせて使用する例は、デバイスのIPアドレスにプレフィックスを追加することです。 Cisco_switch _ ## IPADDRESS ##.

注: NetScanが重複した名前の一意のデバイスを追加すると、それらのデバイスは表示名がIP_CollectorIDに設定されて追加されます。

スケジュール

NetScanをスケジュールどおりに実行する場合(アドホックで実行する場合とは異なります)、 このNetScanをスケジュールに従って実行する オプションを選択し、動的に表示されるオプションを使用して、時間単位、日単位、週単位、または月単位のスケジュールを指定します。

ポート

ICMPまたはAWSディスカバリー方式のいずれかを採用するNetScanの場合、ポートのグローバルデフォルトリストを変更するには、 このNetScanのカスタムポート オプション。 多くの場合、開いているTCPポートがわかっていると、それがどのタイプのデバイスであるかを判断するのに役立ちます(たとえば、Windowsでは通常ポート135と3389が開いていますが、Linuxでは開いていません。

ICMP、AWS、およびスクリプト/ CSVディスカバリーメソッドに必要な固有の構成

NetScan構成の多くは、で選択された検出方法のタイプに関係なく同じままです。 方法 フィールドには、メソッドタイプごとに一意の構成がいくつかあります。 これらの固有の構成については、次のセクションで詳しく説明します。

ICMP検出方法の一意の構成

ICMP ping検出メソッドは、指定したすべてのIPアドレスで指定された開いているポートをpingしてチェックします。 次に説明するように、この方法を使用してNetScanを実行する場合は、「ICMP検出ルール」の見出しの下にある構成する必要のある固有の設定がいくつかあります。

デバイスの資格情報

## SYSTEMNAME ##を使用して検出されたデバイスに名前を付ける場合、またはCisco、NetAppなどの指定されたデバイスタイプのみを追加する場合は、デバイスタイプを検出するためにNetScan中に使用される資格情報を指定する必要があります。

注: これらのプロパティ/資格情報は、NetScanの後にデバイスに設定されないため、必要な資格情報をすでに持っている宛先グループも指定することをお勧めします。

NetScan中にデバイスタイプを検出するために使用される資格情報を指定するには、次のXNUMXつのオプションがあります。

- デバイスグループから資格情報を継承します。 このオプションを選択した場合、プロパティ/資格情報が使用される既存のデバイスグループを選択します。

- このスキャンにはカスタム資格情報を使用します。 このオプションを選択した場合は、[+]ボタンを使用して、使用するプロパティ/資格情報を追加します。

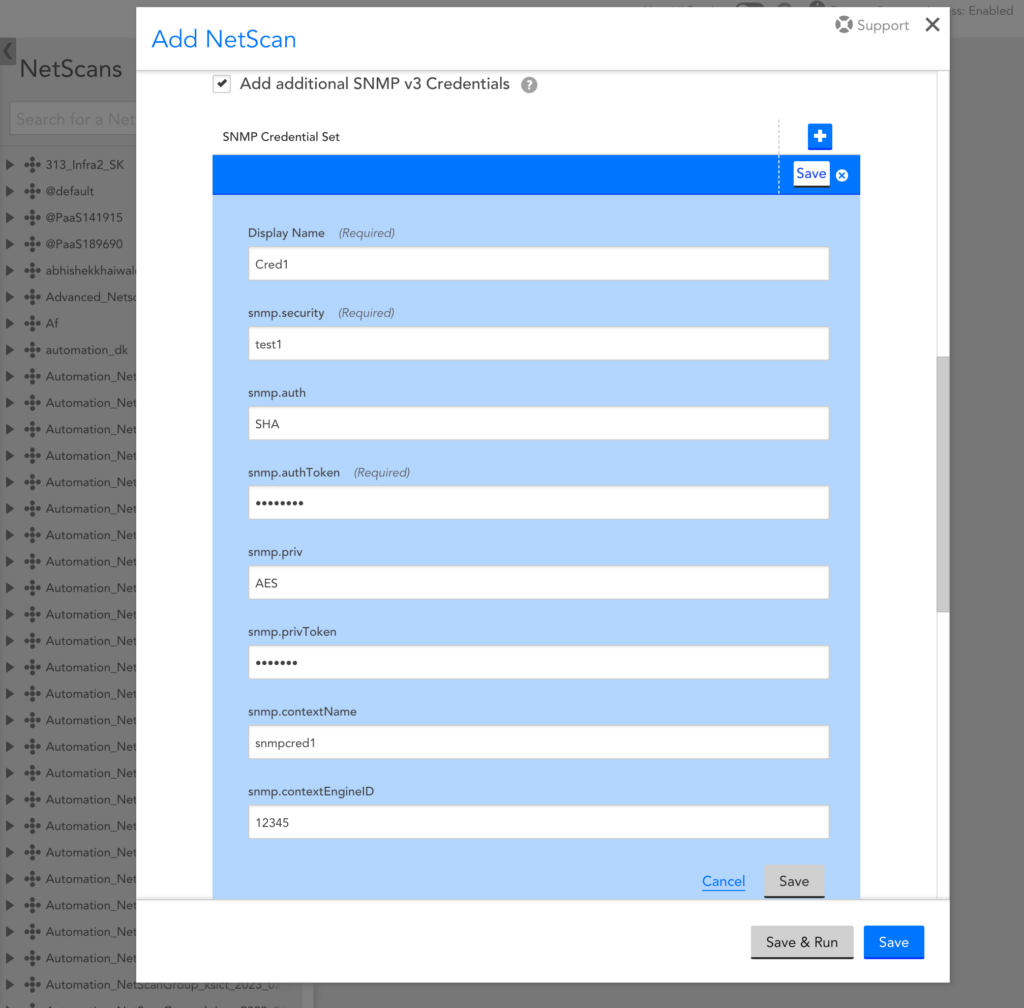

- SNMP v3 クレデンシャルを追加する

デバイスごとに異なる SNMP v3 クレデンシャルを持つ大規模なネットワークがあり、クレデンシャルとデバイスがマッピングされていない場合、複数のデバイスをそれぞれのクレデンシャルと照合するのは時間のかかる作業です。 このようなシナリオでは、選択できます SNMP v3 クレデンシャルを追加する コレクターがデバイスをスキャンし、構成されている正しい SNMP v3 資格情報を識別できるようにします。 ネットスキャンごとに最大 30 のクレデンシャルを追加できます。 この機能を使用するには、コレクターのバージョンが EA 33.400 以降である必要があります。

SNMP v3 クレデンシャル セットを追加するには、 Add ボタンをクリックして、SNMP v3 クレデンシャルの詳細を追加します。

に有効な詳細を入力する必要があります。 表示名, SNMP.セキュリティ, snmp.authToken 必須フィールド。 オプションのフィールドが空のままの場合、コレクターはデフォルト値 (SHA など) を入力します。 SNMP.認証 およびAES snmp.priv.

LogicMonitor がネットスキャンを実行すると、資格情報は、指定された IP 範囲で見つかったすべてのデバイスに対してチェックされます。 たとえば、30 個の資格情報を追加し、10 個のデバイスの IP 範囲を指定したとします。 すべてのデバイスについて、コレクターは 30 個の資格情報を確認します。 デバイス レベルでは、コレクターは、最初の一致が見つかったときに資格情報の一致操作を終了することに注意してください。

警告: このプロセスには、一致する資格情報を見つけるためのブルート フォースが含まれます。 たとえば、30 個の資格情報を追加したとします。 コレクターが最初の試行で一致を見つけられなかった場合、そのような場合、コレクターはすべてのデバイスを 30 回ヒットして、資格情報が一致するかどうかを確認します。 これは、進行中のプロセスに影響を与えたり、設定された試行回数の制限を超えた後にアカウントがブロックされたりする可能性があります. この機能を使用する前に、インフラストラクチャとファイアウォールの設定を確認して、コレクターが複数回試行できるようにすることをお勧めします。

検出されると、正しい資格情報が報告され、それぞれのデバイスのホスト プロパティで更新されます。 Collector は後で資格情報を使用して、デバイスで SNMP ベースのデータ収集を実行します。

注: 10 台のデバイスすべてが 10 個の異なるクレデンシャルを持つか、5 台のデバイスが共通のクレデンシャルを XNUMX つ持ち、残りのデバイスが異なるクレデンシャルを持つ可能性があります。 資格情報が一致しない場合は、ログに記録されます。 デバイスは存在するが、それに関する情報がない場合、または監視できない場合、そのデバイスは最小限の監視下に置かれます。

IPアドレス範囲

IPアドレス範囲 フィールドに、IPアドレスの範囲を入力します。 このフィールドで受け入れられる構文は次のとおりです。

- このようなハイフンでつながれた範囲:10.9.8.2-10.9.8.240

- 次のようなCIDR表記:192.168.1.0/24(つまり、192.168.1.1から192.168.1.254)

- このようなコンマ区切りリスト:10.9.8.4、10.9.8.8

- 次のようにコンマで区切られた混合物:10.9.8.2、10.9.7.2-10.9.7.22、10.9.6.0 / 24

サブネット範囲から除外するIPアドレスを指定します

チェック サブネット範囲から除外するIPアドレスを指定します IPアドレスを除外したい場合のオプション。 単一の範囲のIPアドレスおよび/またはコンマで区切られた複数のIPアドレスを除外できます。

既存のデバイスの重複をチェックするときは、system.ipsを無視します

既存のデバイスの重複をチェックするときは、system.ipsを無視します オプションをオンにすると、によって決定されるように、すでに監視中のデバイスとIPを共有するデバイスの検出が可能になります。 システム.ips プロパティ。 このオプションをオフのままにすると、既存のデバイス用にキャプチャされたものと同じIPを共有するデバイス システム.ips プロパティは重複していると見なされ、検出されません。

重複するIPアドレスを除外する

この構成はICMP検出方法に固有のものではないため、このサポート記事の前半で説明します。 このフィールドのドロップダウンメニューから利用できるさまざまな除外オプションの詳細を見つけることができます ここ.

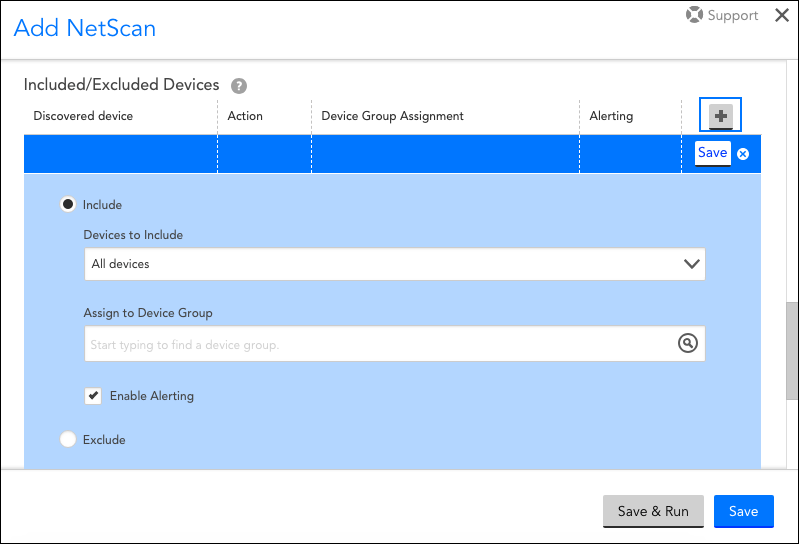

含まれる/除外されるデバイス

デフォルトでは、LogicMonitorは検出されたすべてのデバイスを含み、それらを「非監視デバイス」グループに自動的に割り当てます。これは、監視に追加するデバイスを手動で決定できる保持領域として機能するデフォルトのLogicMonitorグループです。 ただし、この設定を上書きして、含まれるデバイス、これらのデバイスが割り当てられるグループを変更したり、除外するデバイスを指定したりできます。

デバイスは、デバイスタイプ(Cisco、Linux、Windows、NetApp)に基づいて、またはカスタムクエリを使用して含めるか除外することができます。 カスタムクエリでサポートされるプロパティは、AppliesToスクリプトで通常使用できるプロパティのサブセットです。

- システム.デバイスタイプ

- システムのホスト名

- システム.ips

- LogicMonitor自動プロパティ機能によって設定されたプロパティ:system.sysoid、system.sysinfoなど。

をクリックすると、必要な数の包含基準と除外基準のセットを作成できます。 + 次に示すように、アイコン。

作成する包含基準のセットごとに、検出されたデバイスを割り当てる必要があるデバイスグループも指定します。 検出されたデバイスを動的デバイスグループに手動で追加できないため、ここでは動的デバイスグループを選択できないことに注意してください。 ただし、LogicMonitorは、新しく検出されたデバイスを、(ここで選択したグループに加えて)一致基準を持つ以前に作成された動的デバイスグループに自動的に配置します。 動的デバイスグループの詳細については、を参照してください。 デバイスグループの概要.

デバイス包含基準の各セットにデバイスグループを設定することに加えて、チェックを外してそのセットのアラートを無効にするオプションもあります。 アラートを有効にする オプションを選択します。

注: 除外されたデバイスのルールは、含まれたデバイスのルールよりも優先されます。

検出されたデバイスの名前を変更する

この構成はICMP検出方法に固有のものではないため、このサポート記事の前半で説明します。 利用可能なさまざまな代替命名規則オプションの詳細を見つけることができます ここ.

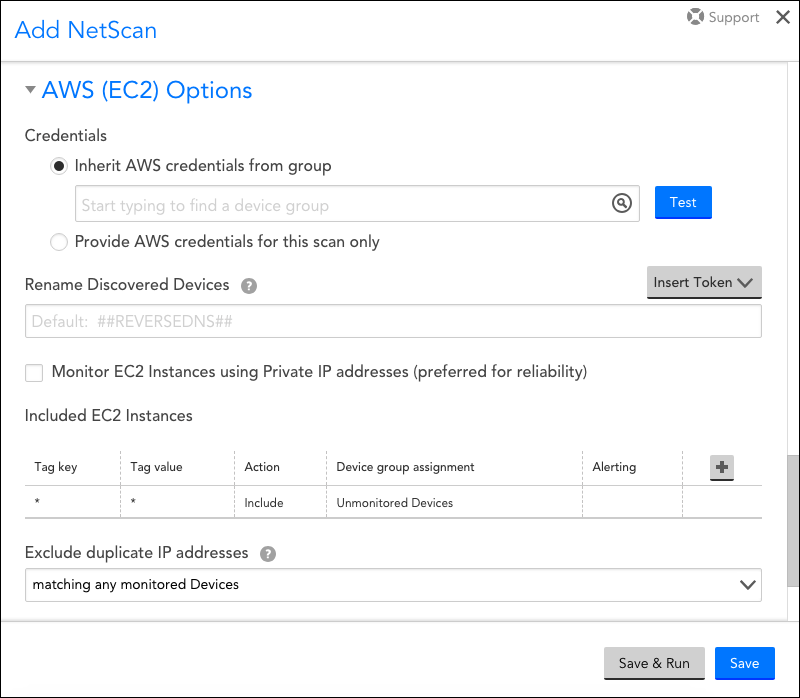

AWSDiscoveryメソッドの一意の設定

AWS検出メソッドは、AWS認証情報に基づいてEC2インスタンスを検出します。 次に示すように(そして説明するように)、この方法を使用してNetScanを実行する場合、「AWS(EC2)オプション」の見出しの下にある構成する必要のある固有の設定がいくつかあります。

Credentials

このNetScanで検出されたデバイスにデバイス資格情報を自動割り当てるには、次のXNUMXつのオプションがあります。

- グループからAWS認証情報を継承します。 このオプションを選択した場合は、AWS認証情報がすでに割り当てられている既存のデバイスグループを選択します。 選択したデバイスグループの認証情報は、このNetScanによって検出されたデバイスに自動的に適用され、関連付けられたコレクターがバージョン2以降の場合、EC22.142タグおよびその他のリソース情報(インスタンスの状態、タイプなど)の検出を有効にします。

- このスキャンにのみAWS認証情報を提供します。 このオプションを選択すると、AWSアクセスキーIDとシークレットアクセスキーの両方を手動で入力するように求められます。

注: ここで2回限りの認証情報を提供しても、ECXNUMXタグやその他のリソース情報は検出されません。これには、デバイスのプロパティとして認証情報を設定する必要があるためです。

検出されたデバイスの名前を変更する

この設定はAWS検出方法に固有のものではないため、このサポート記事の前半で説明します。 利用可能なさまざまな代替命名規則オプションの詳細を見つけることができます ここ.

プライベートIPアドレスを使用してEC2インスタンスを監視する

このオプションをオンにすると、EC2インスタンスがプライベートIPアドレスを介してモニタリングに追加されます。 信頼性のためにプライベート(マシン)IPが推奨されますが、EC2クラウドでコレクターを実行する必要があります。

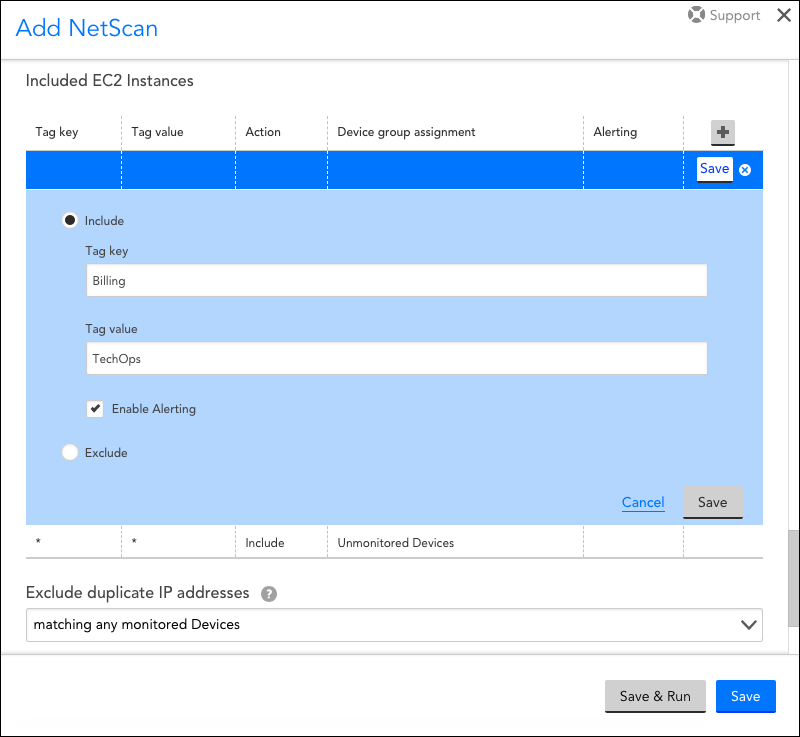

EC2インスタンスを含める

デフォルトでは、LogicMonitorは検出されたすべてのデバイスを含み、それらを「非監視デバイス」グループに自動的に割り当てます。これは、監視に追加するデバイスを手動で決定できる保持領域として機能するデフォルトのLogicMonitorグループです。 ただし、この設定を上書きして、含まれるデバイス、これらのデバイスが割り当てられるグループを変更したり、除外するデバイスを指定したりできます。

デバイスは、タグキーと関連する値で構成されるタグフィルターに基づいて含めることも除外することもできます。 たとえば、次のスクリーンショットに示すように、タグキーが「Billing」でタグ値が「TechOps」の検出されたすべてのデバイスを「SBNetwork」というタイトルのデバイスグループに割り当てることができます。

タグフィルターに関する注意:

- タグフィルターでglob式を使用できます(例:タグ値= prod *)

- 複数のフィルターがORステートメントで論理的に接続されます

- タグフィルターでは大文字と小文字が区別されます

をクリックすると、必要な数の包含基準と除外基準のセットを作成できます。 + アイコン。 作成する包含基準のセットごとに、検出されたデバイスを割り当てる必要があるデバイスグループも指定します。 検出されたデバイスを動的デバイスグループに手動で追加できないため、ここでは動的デバイスグループを選択できないことに注意してください。 ただし、LogicMonitorは、新しく検出されたデバイスを、(ここで選択したグループに加えて)一致基準を持つ以前に作成された動的デバイスグループに自動的に配置します。 動的デバイスグループの詳細については、を参照してください。 デバイスグループの概要.

デバイス包含基準の各セットにデバイスグループを設定することに加えて、チェックを外してそのセットのアラートを無効にするオプションもあります。 アラートを有効にする オプションを選択します。

注: 除外されたデバイスのルールは、含まれたデバイスのルールよりも優先されます。

重複するIPアドレスを除外する

この設定はAWS検出方法に固有のものではないため、このサポート記事の前半で説明します。 このフィールドのドロップダウンメニューから利用できるさまざまな除外オプションの詳細を見つけることができます ここ.

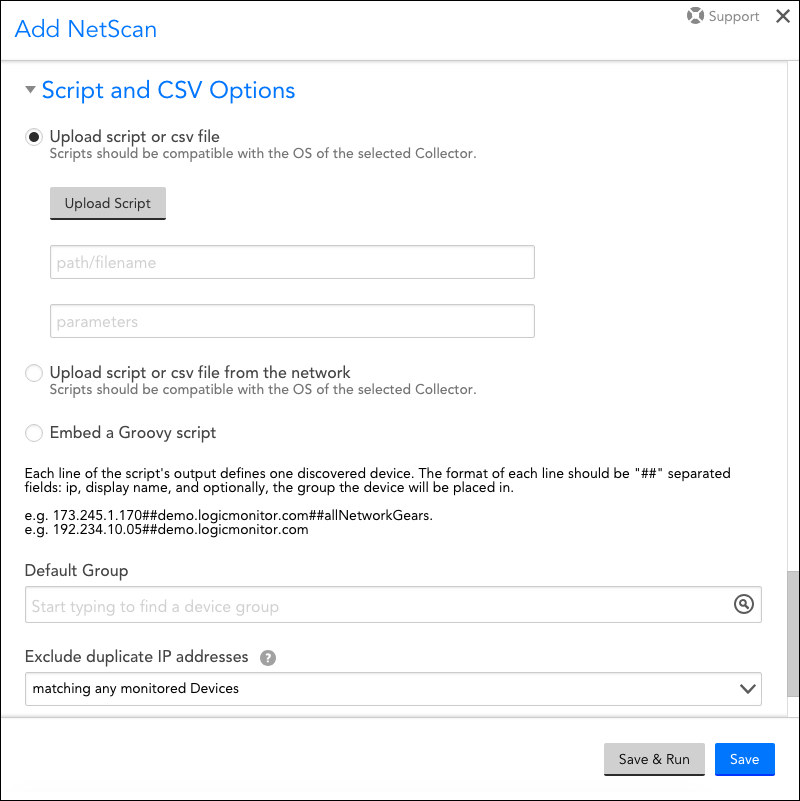

スクリプト/ CSV検出方法の一意の構成

スクリプト/ CSV検出方法では、スクリプトまたはCSVファイルを使用して、追加するデバイスを指定できます。 これにより、構成データベースまたはその他のリポジトリからデバイスを取得できます。 次に示す(および説明する)ように、この方法を使用してNetScanを実行する場合は、「スクリプトとCSVオプション」の見出しの下にある構成する必要のある固有の設定がいくつかあります。

注: スクリプトの完了にXNUMX分以上かかり、ストリームが閉じた例外/タイムアウト例外が発生した場合は、を使用してスクリプトのタイムアウト値を延長できます。 netscan.script.timeout.inSeconds コレクター設定。 この設定は、デフォルトで300秒に設定されています。 で説明したように コレクター構成ファイルの編集、この設定は、NetScanに割り当てられたコレクターのagent.confファイルから更新する必要があります。

スクリプトの要件

スクリプトの出力には、デバイスごとにXNUMX行ずつ、次の形式でデバイスが一覧表示されます。

IP##DISPLAYNAME##[PROP_1=VALUE_1]##[HOST_GROUP]スクリプト出力には、IPとDisplayNameのみが必要です。 スクリプトは、オプションで各デバイスのプロパティとその値のセットを指定し、オプションでデバイスをデバイスグループに配置できます。 グループフィールドが存在する場合は、最後のフィールドである必要があり、デバイスを追加するには、すでに存在するデバイスグループを指定する必要があります。 グループが存在しない場合、デバイスは追加されません。 たとえば、次のスクリプト出力は、次の属性を持つデバイスを追加します。

println "10.9.8.7##host1.somewhere.com##snmp.community=notpublic##location=Atlanta##testgroup"- IPアドレス: 10.9.8.7

- 表示名: host1.somewhere.com

- デバイスプロパティ1: snmp.community = notpublic

- デバイスプロパティ2: 場所=アトランタ

- デバイスグループ: テストグループ

外部スクリプトファイル

外部スクリプトファイルの場合、次のことを行う必要があります。

- スクリプトをアップロードします。

- LinuxやWindowsコレクターが使用するアップロードされたスクリプトへのパスを指定します。 パスは、スクリプトを使用してコレクターに対してローカルである必要があります。

- アップロードされたスクリプトに必要なパラメータを指定します。 パラメータは、位置引数と名前付きオプションの組み合わせで渡すことができます。 両方を使用する場合は、最初にオプションを渡し、次に引数を渡す必要があります(例: opt1 = xxx opt2 = yyy引数1引数2).

注:

Groovyスクリプトを埋め込む

Groovyスクリプトを埋め込むには:

- Groovyスクリプトのコードを入力します。

- スクリプトに必要なパラメータを指定します。 パラメータは、位置引数と名前付きオプションの組み合わせで渡すことができます。 両方を使用する場合は、最初にオプションを渡し、次に引数を渡す必要があります。 (例えば opt1 = xxx opt2 = yyy引数1引数2).

CSVファイルの要件

CSVファイルを使用するNetScanを実行するプロセスは、スクリプトベースのNetScanのプロセスとほぼ同じです。 ほとんどのCSVファイルは静的であるため、CSVNetScanをスケジュールすることはできません。

CSVファイルは次の要件を満たしている必要があります。

- CSVファイルの最初の行は列ヘッダーである必要があります。 有効なヘッダーは、「IP」、「displayname」、「hostgroup」、「properties」のXNUMXつです。 「IP」と「displayname」の両方が必須の列ヘッダーです。

- hostgroupを指定する場合は、完全なグループパスを使用する必要があります。

- 特定のリソースに複数のプロパティを追加できます。 次の例に示すように、これらは「プロパティ」列で行区切りし、プロパティフィールド全体を二重引用符で囲む必要があります。

IP,displayname,hostgroup,properties 10.0.0.10,Device from CSV,New Target Group,"prop.one=firstproperty prop.two=secondproperty" 10.0.0.11,Another Device from CSV,New Target Group,"prop.one=firstproperties prop.two=secondproperties" - キーと値のペア内で、値に「=」を含めることができます。 たとえば、「A = B = C」という表記は、「A」がキーで「B = C」が値であるkey = valueプロパティを表します。

- 必要なヘッダー「IP」と「displayname」が適切に構成されている限り、プロパティが誤って構成されている場合でも、デバイスがアカウントに追加されます。

- CSVはコンマで区切られているため、個々のCSVセル内にコンマを含める場合は、そのセルを二重引用符で囲む必要があります。

- まれに、セル内に引用符を含める必要がある場合は、次の例に示すように、CSV標準ごとに別の二重引用符のセットで引用符を囲むことによってエスケープする必要があります。

IP,displayname,hostgroup,properties 10.0.0.10,Device from CSV,New Target Group,"prop.one=""firstproperty"" prop.two=""secondproperty""" - セルに複数行の文字列が含まれている場合は、文字列全体を二重引用符で囲む必要があります。

- アカウントに追加されると、プレフィックス「システム」。 デバイスのプロパティから削除されます。 システムの自動プロパティはこのルールの例外であり、system.ips、system.sysinfo、system.sysoid、system.db.mysql、system.db.mssql、system.db.oracle、system.db.db2、systemが含まれます。 .ec2.resourceid、system.ec2.region、およびsystem.virtualization '。 これらのプロパティにプレフィックス「systems」がない場合は、検出時にプレフィックスが追加されます。

注: LogicMonitorは、ダウンロード可能なCSVNetScanテンプレートを提供します ここ.

デフォルトグループ

デフォルトグループ フィールドに、デバイスを割り当てるデバイスグループを指定します。 検出されたデバイスを動的デバイスグループに手動で追加できないため、ここでは動的デバイスグループを選択できないことに注意してください。 ただし、LogicMonitorは、新しく検出されたデバイスを、(ここで選択したグループに加えて)一致基準を持つ以前に作成された動的デバイスグループに自動的に配置します。 動的デバイスグループの詳細については、を参照してください。 デバイスグループの概要.

重複するIPアドレスを除外する

この構成はスクリプト/ CSV検出方法に固有のものではないため、このサポート記事の前半で説明します。 このフィールドのドロップダウンメニューから利用できるさまざまな除外オプションの詳細を見つけることができます ここ.