Okta ログの送信

最終更新日: 27 年 2023 月 XNUMX 日Okta は、アプリケーションに認証および承認機能を追加するために一般的に使用される ID 管理サービスです。 以下では、Okta システム ログの収集と LM ログへの転送をセットアップして、さらなる取り込みと処理を行う方法について説明します。

要件

- LogicMonitorAPIトークン ログ取り込みAPIへのすべてのリクエストを認証します。

- Okta API アクセス キー。 Okta のドキュメント.

AWS CloudFormation スタックのデプロイ

統合は AWSCloudFormationスタック Python で書かれた Lambda 関数を含みます。 統合コンポーネントは、この LogicMonitor GitHub リポジトリ.

統合コンポーネントを作成してデプロイするには、次の手順を実行します。

- に移動します LM ログ GitHub リポジトリ用の Okta ログ コレクタ.

- リポジトリで、 発射スタック スタックの作成を開始します。

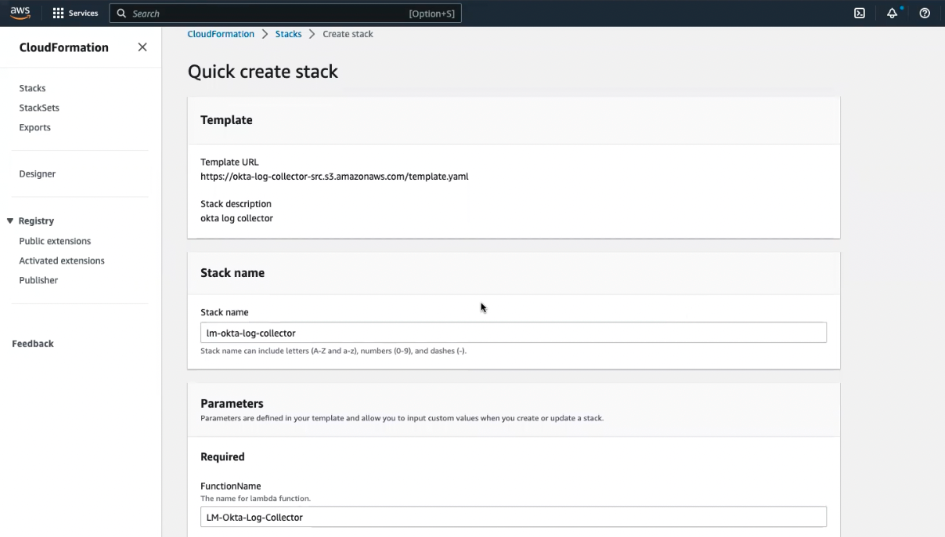

- AWS にログインし、CloudFormation でスタックの作成オプションを選択します。

- 「lm-okta-log-collector」など、スタックの名前を入力します。

- 必要に応じてパラメーター値を入力します。パラメーターの説明については、を参照してください。 設定オプション.

- 選択 スタックを作成 Lambda 関数をデプロイします。

スタックを作成すると、Okta システム ログが収集され、構成された時間範囲に基づいて定期的に転送されます。

設定オプション

| 説明 | |

| 関数名 | (必須) ログ転送 Lambda 関数の名前。 デフォルト値: LM-Okta-Log-Collector |

| LM会社名 | (必須) LogicMonitor アカウント (ポータル) 名。 |

| LMAccessId | (必須) LogicMonitor API トークン アクセス ID. |

| LMAアクセスキー | (必須) LogicMonitor API トークン アクセス キー. |

| Oktaドメイン | (必須) Okta ドメイン (「company.okta.com」など)。 |

| OktaAPI キー | (必須) Okta からログを取得するために使用される Okta API キー。 要件. |

| LMLogsサービス名 | に使用 異常検出 リソース マッピングが存在しない場合。 デフォルト値: okta-system-logs |

| LMリソースID | JSON 形式のリソース マッピング。 LMLogsServiceName が指定されています。 たとえば、次のように指定した場合 {"system.hostname" : "prod-node-us-west-1"} すべてのログは、プロパティを持つデバイスに対してマップされます “system.hostname = prod-node-us-west-1”. |

| IncludeMetadataKeys | lm-log イベントのイベント メタデータ フィールドとして追加するカンマ区切りのキー。 ネストされた JSON の場合は、'.' を指定します。 例: アクター.表示名,アクター.タイプ. デフォルト値: 重大度、actor.displayName、actor.type、actor.alternateId、client.geographicalContext.city、displayMessage、eventType、target |

| スケジュール式 | Lambda 関数をトリガーするための cron 式。 たとえば、「rate(2 minutes)」に設定すると、関数は 2 分ごとに実行されます。 を参照してください AWS ドキュメント. デフォルト値: rate(2 分) |

| 機能メモリサイズ | Okta ログ コレクター Lambda 関数のメモリ サイズ (MB)。 デフォルト値: 2048 |

| FunctionTimeoutInSeconds | Okta Log Collector Lambda 関数の秒単位のタイムアウト。 デフォルト値: 110 |

トラブルシューティング

Okta ログの収集と LM ログへの転送を設定した後に問題が発生した場合は、以下を参照してください。

LM ログ ページにログが表示されない

にログが表示されない場合 LM ログ ページ、次のことを確認してください。

- 使用されている資格情報とパラメーター構成が有効であることを確認してください。

- 詳細については、CloudWatch ログを調査してください。

Lambda 関数のタイムアウト

Lambda 関数のタイムアウトが頻繁に発生する場合は、次のことを試してください。

- メモリ サイズ (FunctionMemorySize) を増やします。これにより、CPU 割り当てが高速になります。

- トリガー時間率 (ScheduleExpression) を、たとえば 5 分に増やします。